Lỗ hổng bảo mật này sẽ cho phép các hacker thông qua Airdrop, tiếp cận số điện thoại và email của người dùng iPhone một cách dễ dàng.

Trên thực tế, đây không phải là lỗ hổng bảo mật mới xuất hiện. Theo các chuyên gia của Phòng thí nghiệm Bảo mật Mạng di động (SEEMOO) và Nhóm Kỹ thuật Mật mã và Quyền riêng tư (ENCRYPTO), thuộc Đại học Kỹ thuật Darmstadt, họ đã phát hiện lỗ hổng này vào tháng 5/2019 và lập tức gửi thông báo này đến Apple.

Lỗ hổng trên Airdrop đã được các chuyên gia bảo mật thông báo cho Apple từ 5/2019

Nhóm nghiên cứu cũng đã đưa ra biện pháp giải quyết bằng một cách tiếp cận an toàn hơn, mà họ đặt gọi là PrivateDrop. Tuy nhiên, Apple vẫn không có bất kỳ động thái nào sau khi nhận được thông tin về lỗ hổng bảo mật nói trên.

“Hacker có thể tiếp cận số điện thoại và email của người dùng thông qua AirDrop”, nhóm nghiên cứu cho biết. “Chúng chỉ cần dùng một thiết bị có khả năng kết nối Wi-Fi, tiếp cận mục tiêu trong cự ly gần để bắt đầu quá trình khai thác bằng cách mở tính năng chia sẻ trên thiết bị iOS hoặc macOS”.

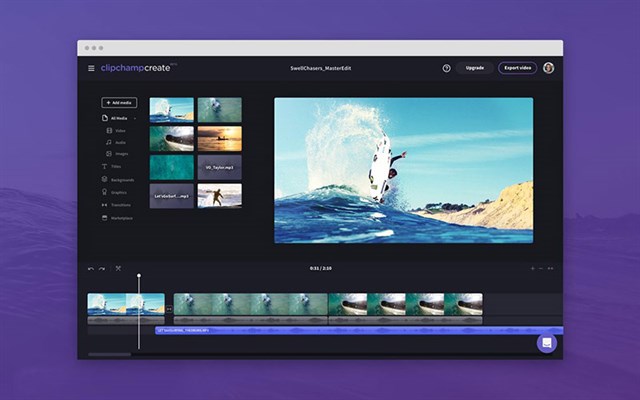

Airdrop dựa trên kết nối Wi-Fi

Trước mắt, các chuyên gia của Đại học Kỹ thuật Darmstadt khuyên người dùng tự bảo vệ mình bằng cách chỉ kích hoạt Airdrop khi cần chuyển và nhận dữ liệu, tránh để Airdrop trong trạng thái chờ để giảm thiểu khả năng bị đánh cắp thông tin.

Theo 9to5mac, có 2 bước trong cơ chế hoạt động của AirDrop dẫn đến lỗ hổng nghiêm trọng này.

Đầu tiên, để cung cấp cho người dùng tùy chọn “Chỉ danh bạ” trong tính năng chia sẻ qua AirDrop, iOS âm thầm thu thập thông tin những máy nằm trong phạm vi kết nối.

Tuỳ chọn “Chỉ danh bạ” là nguyên nhân dẫn đến lỗ hổng kể trên

Để xem những thiết bị có trong danh bạ hay không, AirDrop sử dụng cơ chế xác thực lẫn nhau, so sánh số điện thoại và địa chỉ email của người dùng với các mục trong sổ địa chỉ.

Bước kế tiếp, dữ liệu được trao đổi cho 2 bên. Dù được mã hóa, Apple lại sử dụng một cơ chế bảo mật tương đối yếu. Các chuyên gia có thể tiến hành mã hóa ngược bằng cách sử dụng kỹ thuật đơn giản như tấn công brute-force.

Ảnh: Internet

Theo Kenh14.vn